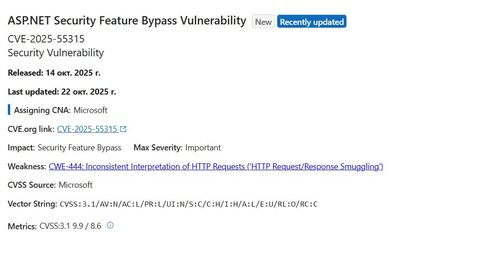

Microsoft устранила самую серьёзную за всю историю ASP.NET Core уязвимость, получившую 9,9 балла из 10 возможных по шкале CVSS. CVE-2025-55315 была связана с «контрабандой» HTTP-запросов (HTTP request smuggling).

Баг обнаружили в веб-сервере Kestrel ASP.NET Core. Он позволял аутентифицированным хакерам произвести дополнительный HTTP-запрос, чтобы перехватить учётные данные других пользователей или обойти средства защиты.

«Злоумышленник мог просматривать чувствительную информацию (например, учетные данные других пользователей), вносить изменения в содержимое файлов на целевом сервере, а также потенциально вызывать сбой в работе сервера», — объяснили в Microsoft.

Для защиты ASP.NET Core от потенциальных атак компания рекомендует разработчикам и пользователям установить обновление .NET через Microsoft Update, а затем перезапустить приложение или перезагрузить машину, если используется версия .NET 8 или новее. Тем, кто использует .NET 2.3, нужно обновить ссылку на пакет Microsoft.AspNet.Server.Kestrel.Core до версии 2.3.6, а затем перекомпилировать приложение и развернуть заново. Те же, кто пользуется self-contained/single-file приложением, нужно установить обновление .NET, перекомпилировать и развернуть заново.

Microsoft также выпустила обновления для Microsoft Visual Studio 2022, ASP.NET Core 2.3, ASP.NET Core 8.0 и ASP.NET Core 9.0, пакет Microsoft.AspNetCore.Server.Kestrel.Core для приложений ASP.NET Core 2.x.

Технический менеджер программы безопасности .NET Барри Дорранс отмечает, что последствия от атак с использованием CVE-2025-55315 зависят от конкретного ASP.NET-приложения. Так, злоумышленники могут войти в систему под видом другого пользователя для повышения привилегий, выполнить внутренний запрос в атаках типа SSRF, обойти защиту от CSRF, а также проводить вредоносные инъекции.

«Мы не знаем наверняка, что именно может произойти — всё зависит от того, как написано конкретное приложение. Поэтому мы оцениваем уязвимость по худшему сценарию: обход защиты с изменением области воздействия. Насколько это вероятно? Вряд ли, если только в коде вашего приложения нет каких-то странностей и он не пропускает проверки, которые должны выполняться на каждом запросе. В любом случае, пожалуйста, обновитесь», — заключил Дорранс.

В ноябре 2024 года Microsoft выпустила открытую платформу .NET 9. На основе решения .NET 9 можно создавать многоплатформенные приложения для браузера, облачных систем, рабочего стола, IoT-устройств и мобильных платформ, используя единые библиотеки и общий процесс сборки, не зависящий от типа приложения. Отдельно поставляется стек для разработки веб-приложений ASP.NET Core 9.0, а также ORM-прослойка Entity Framework Core 9.0

Источник: habr.com