VirusTotal обнаружил фишинговую кампанию, скрытую в файлах масштабируемой векторной графики (SVG), авторы которой имитируют работу порталов судебной системы Колумбии и распространяют вредоносное ПО.

Кампанию выявили после того, как VirusTotal добавил поддержку SVG в свою платформу AI Code Insight. Эта функция анализирует загруженные образцы файлов с помощью машинного обучения для создания сводок о подозрительном или вредоносном поведении.

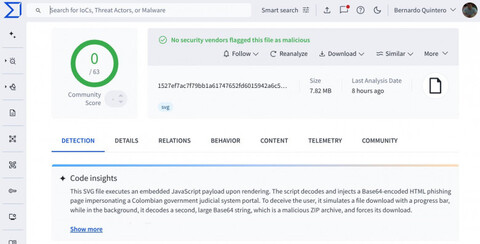

В VirusTotal обнаружили SVG-файл, который не распознавало антивирусное сканирование, но функция Code Insight помечала как использующий JavaScript для отображения HTML-кода, имитирующего портал судебной системы Колумбии. Такие файлы изображений применили в кампании для отображения поддельных порталов с фальшивым индикатором загрузки, в конечном итоге предлагая пользователю загрузить защищённый паролем ZIP-архив. Пароль к этому файлу отображается на странице поддельного портала.

«Как показано на скриншотах ниже, поддельный портал отображается точно так же, как описано, имитируя процесс загрузки официального правительственного документа. Фишинговый сайт содержит номера дел, токены безопасности и визуальные подсказки для создания доверия, и всё это — в SVG-файле», — поясняет VirusTotal.

В BleepingComputer обнаружили, что извлечённый файл содержит легитимный исполняемый файл веб-браузера Comodo Dragon, переименованный в официальный судебный документ, вредоносную DLL-библиотеку и, по всей видимости, два зашифрованных файла. Если пользователь откроет исполняемый файл, вредоносная DLL-библиотека будет загружена для установки в систему другого вредоносного ПО.

В VirusTotal идентифицировали 523 ранее загруженных SVG-файла, которые были частью той же кампании.

Компания отмечает, что использование ИИ упрощает выявление новых вредоносов. «Именно здесь Code Insight помогает больше всего: предоставляет контекст, экономит время и помогает сосредоточиться на том, что действительно важно. Это не волшебство и не заменит экспертный анализ, но это ещё один инструмент, позволяющий отсеять ненужную информацию и быстрее добраться до сути», — заключили эксперты.

В 2024 году исследователи безопасности уже предупредили, что злоумышленники стали чаще используют вложения SVG для фишинга или развёртывания вредоносного ПО, избегая обнаружения системами защиты. Поскольку это векторные изображения, они автоматически изменяют размер без потери качества или формы, что делает их идеальными для использования в браузерных приложениях.

Источник: habr.com