Microsoft заявила, что облачный пакет безопасности электронной почты Defender для Office 365 теперь будет автоматически обнаруживать и блокировать атаки с использованием email-бомб.

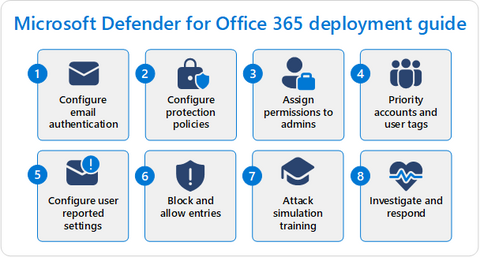

Defender для Office 365 (ранее известный как Office 365 Advanced Threat Protection или Office 365 ATP) защищает организации, работающие в отраслях с высоким уровнем риска и имеющие дело с изощрёнными угрозами, от сообщений электронной почты до ссылок и инструментов для совместной работы.

Email-бомбардировка — это переполнение почтовых ящиков большими объёмами спама, чтобы скрыть важные сообщения или перегрузить системы.

Новая функция обнаружения Defender Mail Bombing автоматически выявляет и блокирует эти атаки, помогая группам безопасности сохранять видимость реальных угроз. Её начали внедрять в конце июня 2025 года, а для всех организаций опция заработает к концу июля. Она будет включена по умолчанию, не потребует ручной настройки и будет автоматически отправлять все сообщения, идентифицированные как часть кампании email-бомбардировки, в папку «Спам».

Mail Bombing доступна аналитикам и администраторам операций по безопасности как новый тип обнаружения в Threat Explorer, на панели сводки электронной почты и в Advanced Hunting.

Email-бомбардировки использовались в атаках различными киберпреступными и вымогательскими группами более года. Всё началось с банды BlackBasta, которая применила эту тактику, чтобы заполнить почтовые ящики своих жертв электронными письмами за считанные минуты до начала своих атак. Затем хакеры совершали голосовые фишинговые холодные звонки, выдавая себя за свои команды IT-поддержки, чтобы обмануть сотрудников, получив удалённый доступ к устройствам с помощью AnyDesk или встроенного инструмента Windows Quick Assist. После проникновения в их системы злоумышленники применяли различные вредоносные инструменты, что позволяло им перемещаться по корпоративным сетям, прежде чем внедрять полезные нагрузки программ-вымогателей.

Недавно email-бомбардировки использовали киберпреступники, связанные с группой FIN7, которые также подделывали сообщения от IT-поддержки, чтобы убедить сотрудников предоставить свои учётные данные для удалённого доступа к корпоративным системам.

Ранее Microsoft предупредила, что вредоносное ПО для кражи информации под названием «Lumma» заразило более 394 тысяч систем Windows по всему миру всего за два месяца, с 16 марта по 16 мая 2025 года. Lumma используется киберпреступниками как инструмент для кражи конфиденциальной информации из таких приложений, как браузеры, криптовалютные кошельки и другие. Его распространяли через фишинговые письма, вредоносную рекламу (поддельные объявления для распространения вредоносного ПО), скрытые загрузки на взломанных веб-сайтах, трояны и вводящие в заблуждение поддельные CAPTCHA.

Источник: habr.com