Разработчики начали получать фейковые письма с предложениями о работе от CrowdStrike. Цель авторов писем — заразить системы соискателей майнером криптовалюты Monero.

CrowdStrike обнаружила вредоносную кампанию 7 января 2025 года. Судя по содержанию фишинговых писем, она, вероятно, началась незадолго до этого.

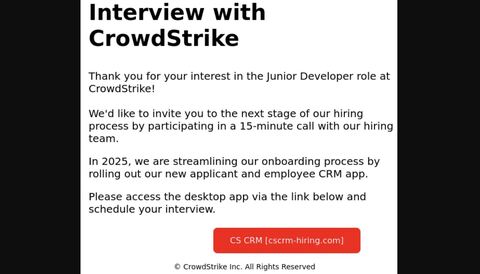

Изначально соискатель получает письмо якобы от агента по трудоустройству CrowdStrike, в котором его благодарят за подачу заявки на должность разработчика в компании. В письме жертве предлагается загрузить «приложение CRM для сотрудников» с веб-сайта, который копирует портал Crowdstrike.

При переходе по встроенной ссылке жертва попадает на веб-сайт («cscrm-hiring[.]com»), содержащий загрузчики указанного приложения для Windows или macOS. Этот инструмент выполняет проверки в песочнице перед извлечением дополнительных полезных данных, чтобы убедиться, что он не запущен в среде анализа, например, проверяет номер процесса, количество ядер ЦП и отладчики.

После завершения этих проверок и получения отрицательного результата приложение генерирует поддельное сообщение об ошибке, информирующее о том, что файл установщика, вероятно, повреждён. Однако в фоновом режиме загрузчик извлекает текстовый файл конфигурации, содержащий необходимые параметры для запуска XMRig. Затем он загружает ZIP-архив, содержащий майнер, из репозитория GitHub и распаковывает файлы в ‘%TEMP%System’.

Майнер настроен на работу в фоновом режиме, потребляя минимальную вычислительную мощность (до 10%), чтобы избежать обнаружения.

Пакетный скрипт добавляется в папку Start Menu Startup для сохранения между перезагрузками, а ключ автозапуска входа также записывается в реестр.

Соискателям порекомендовали проверять, принадлежит ли адрес электронной почты входящего письма официальному домену компании. Кроме того, с сотрудниками CrowdStrike можно связаться с официальной страницы фирмы.

Ранее сообщалось, что хакеры в рамках фишинговой кампании начали использовать приглашения Google Calendar и страницы Google Drawings для кражи учётных данных, обходя спам-фильтры. Злоумышленники нацелились на 300 брендов, отправив более 4000 писем за четыре недели.

Источник: habr.com