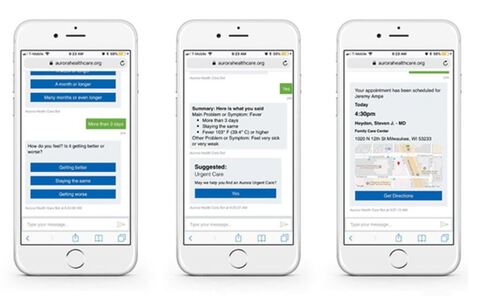

Критическая уязвимость в службе Microsoft Azure Health Bot Service сделала общедоступными кросс-тенантные ресурсы. Эта служба позволяет медицинским организациям создавать и развёртывать ИИ-приложения с чат-ботами.

Microsoft Azure Health Bot Service использует встроенную медицинскую базу данных с возможностями естественного языка для понимания клинической терминологии и позволяет организациям настраивать её в соответствии со своими вариантами использования.

При проверке этой службы на предмет проблем безопасности компания Tenable обнаружила уязвимость в функции «Подключения к данным». Эта функция позволяет ботам взаимодействовать с внешними источниками данных через сторонние API для извлечения информации.

Хотя внутренняя служба метаданных Azure (IMDS) была надлежащим образом отфильтрована или недоступна, ответы перенаправления (коды состояния 301/302) позволяли обходить фильтры. Благодаря уязвимости подделки запросов на стороне сервера (SSRF) исследователи Tenable смогли получить доступ к ресурсам, принадлежащим разным организациям.

Компания сообщила о своих выводах Microsoft 17 июня. MSRC присвоил проблеме уровень серьёзности «критический — повышение привилегий». Ко 2 июля Microsoft выпустила исправления для всех регионов.

Tenable упомянула, что не нашла никаких доказательств эксплуатации уязвимости.

Проверяя исправления, компания обнаружила ещё одну похожую уязвимость в подключениях к данным для конечных точек FHIR. Она сообщила о ней в MSRC 9 июля. Сервис присвоил проблеме уровень серьёзности «важный — повышение привилегий». Microsoft исправила её к 12 июля.

Исследователь Tenable Джими Себри отмечает: «Уязвимости, обсуждаемые в этой статье, связаны с недостатками базовой архитектуры службы чат-бота на основе ИИ, а не с самими моделями ИИ. Это подчеркивает сохраняющуюся важность традиционных механизмов безопасности веб-приложений и облака в эпоху служб на основе ИИ».

Поскольку исправления были выполнены на стороне сервера, никаких действий от клиентов не требуется.

Источник: habr.com