Уязвимость в работе Cisco Smart Software Manager On-Prem (Cisco SSM On-Prem) позволяла хакерам изменить пароль любого пользователя, включая администраторов. Компания уже устранила её.

Уязвимость затрагивает локальные установки SSM до версии 7.0, известные как Cisco Smart Software Manager Satellite (SSM Satellite).

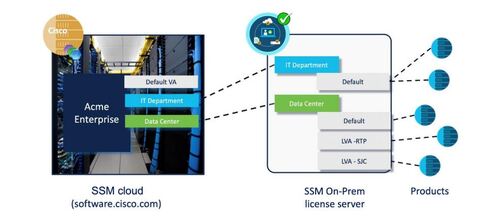

Являясь компонентом интеллектуального лицензирования Cisco, SSM On-Prem помогает поставщикам услуг и партнёрам компании управлять учётными записями клиентов и лицензиями на продукты. Этот критический недостаток безопасности с идентификатором CVE-2024-20419 вызван непроверенной уязвимостью смены пароля в системе аутентификации SSM On-Prem.

Эксплуатация уязвимости позволяла не прошедшим проверку подлинности злоумышленникам устанавливать новые пароли пользователей, не зная исходных учётных данных. Хакерам было достаточно отправить созданные HTTP-запросы на уязвимое устройство. В итоге они могли получить доступ к веб-интерфейсу или API с привилегиями скомпрометированного пользователя.

Группа реагирования на инциденты безопасности продуктов Cisco (PSIRT) пока не нашла доказательств попыток эксплуатации уязвимости.

Ранее в этом месяце компания исправила ошибку нулевого дня для NX-OS (CVE-2024-20399), которая с апреля использовалась для установки ранее неизвестного вредоносного ПО с правами root на уязвимые коммутаторы MDS и Nexus.

В апреле компания также предупредила о крупномасштабной кампании по подбору учётных данных, нацеленной на сервисы VPN и SSH на устройствах Cisco, CheckPoint, Fortinet, SonicWall и Ubiquiti по всему миру.

Источник: habr.com