Специалисты Positive Technologies нашли неизвестный бэкдор, написанный на языке Go. По их мнению, эту брешь использовала киберпреступная группировка ExCobalt. ExCobalt известна атаками на российские компании в сферах металлургии, телекоммуникаций, горной промышленности, IT и госсектора. Также группировка занимается кибершпионажем и кражей данных.

Как рассказали ИБ‑специалисты, они нашли подозрительный файл на Linux‑узле у одного из клиентов. Этот файл был запакован с помощью упаковщика UPX (Ultimate Packer for eXecutables). В файле был найден семпл, написанный на языке Go, и пакеты, содержащие подстроку red.team/go‑red/. Дальнейший анализ инструмента позволил специалистам компании установить его связь с группировкой ExCobalt.

Денис Кувшинов

Руководитель отдела исследования киберугроз экспертного центра безопасности Positive Technologies

«В марте в ходе расследования инцидента мы обнаружили файл с названием scrond, сжатый с помощью упаковщика UPX (Ultimate Packer for eXecutables), на одном из Linux-узлов клиента. В данных распакованного семпла, написанного на языке Go, были найдены пути пакетов, содержащие подстроку red.team/go-red/. Это позволило нам предположить, что семпл является проприетарным инструментом GoRed. В процессе анализа GoRed мы обнаружили, что несколько версий программы уже встречали ранее во время реагирования на инциденты у ряда клиентов».

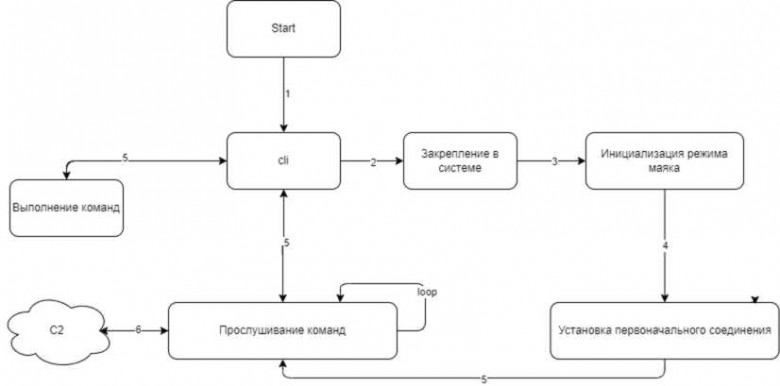

Новый бэкдор был назван по имени изначально обнаруженного семпла GoRed. Семпл имел множество функций, например удалённое выполнение команд, сбор данных из скомпрометированных систем и использование различных методов коммуникации с C2-серверами.

Исследователи из Positive Technologies заявили, что группировка ExCobalt продолжает активно атаковать российские компании, постоянно улучшая свои методы и инструменты, включая бэкдор GoRed. Хакеры расширяют функциональность GoRed для более сложных и скрытных атак и кибершпионажа. Участники ExCobalt демонстрируют гибкость, используя модифицированные инструменты для обхода защитных мер. Это указывает на их глубокое понимание уязвимостей в инфраструктуре компаний.

Полную версию отчёта можно прочитать тут

Источник: habr.com