Профильный эксперт опубликовал таймлайн сетевого инцидента с резолвом доменных имен в зоне RU (сломался DNSSEC). Источники СМИ назвали вероятной причиной этой проблемы «действия администратора зоны, Координационного центра доменов .RU/.РФ или его подрядчиков». Инцидент длился около 4 часов из-за неправильной подписи зоны DNSSEC.

За работу доменов *.RU отвечают три организации: Координационный центр .RU/.РФ (КЦ) является администратором зоны, MSK-IX — поддерживает инфраструктуру и сервера DNS, а также «Технический центр Интернет» (ТЦИ) — обслуживает реестр доменов *.RU.

Неправильные настройки DNSSEC могут приводить к недоступности целых зон интернета: подобные случаи, в частности, документирует интернет-проект IANIX. Последний раз подобная проблема происходила 18 сентября 2023 года: тогда около часа не работали около 15 тыс. доменов зоны .au (Австралия). В масштабах целого домена верхнего уровня такое происходило 9 марта 2022 года с .fj (Фиджи).

Доступность сайтов, по мнению профильного источника СМИ, зависит от каждого конкретного элемента интернета: «В большей степени сбоям подвержены малые операторы, у которых нет ресурсов или экспертизы для того, чтобы оперативно прекратить кэшировать ошибочные DNS-записи». Источник полагает, что проблемы возникли из-за действий Координационного центра .RU/.РФ как администратора зоны или его подрядчиков — MSK-IX или ТЦИ: «Так или иначе именно координационный центр подписывает изменения». Причастность Роскомнадзора к сбою эксперт считает маловероятной, так как ведомство не имеет непосредственного доступа к глобальной инфраструктуре.

Информация про DNSSEC есть в этой публикации на Хабре.

DNS — это протокол, который позволяет сопоставлять домены сайтов и IP-адреса серверов, на которых размещаются сайты. DNSSEC — это расширения протокола, использующие систему цифровых подписей для верификации ответов от DNS-серверов. «DNSSEC используется в целях безопасности — чтобы не было подмены адресов на уровне отдельных доменов и всей зоны. Именно с этим сервисом произошла проблема, и у нее глобальный характер», — пояснил СМИ директор по информационным технологиям Ru-Center Евгений Мартынов.

Таймлайн сетевого инцидента 30 января 2024 года, зона RU, время по Москве

15:29:44: последний отмеченный корректный ответ серийный номер SOA: 4058855 https://dnsviz.net/d/ru/ZbjruA/dnssec/

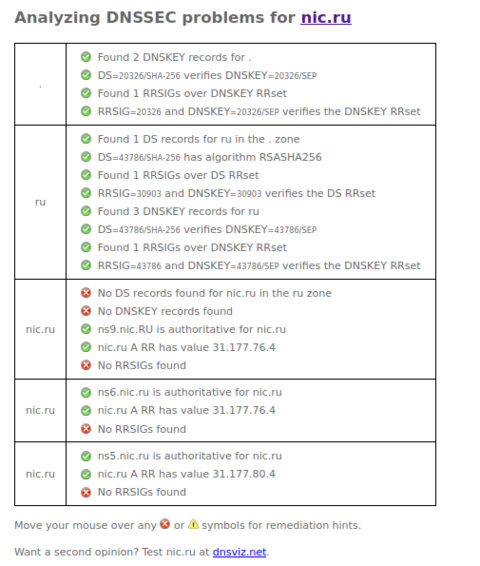

18:27:27: первый отмеченный сбойный ответ серийный номер SOA: 4058857 https://dnsviz.net/d/ru/ZbkVXw/dnssec/

20:27:35: отмечена попытка переподписать зону серийные номера SOA: 4058857 и 4058858 https://dnsviz.net/d/ru/Zbkxhw/dnssec/

20:59:46: начало процесса восстановления серийные номера SOA: 4058856, 4058857 и 4058858 https://dnsviz.net/d/ru/Zbk5Eg/dnssec/

22:07:29: первый отмеченный полностью корректный ответ серийный номер SOA: 4058856 https://dnsviz.net/d/ru/ZblI8Q/dnssec/

Вечером 30 января 2024 года в 21:00 мск инцидент с резолвом доменных имён в зоне RU перешёл в стадию возвращения к работе (подписали вторым ключом). Доступ к сайтам начал возвращаться. Нештатная ситуация с резолвом доменных имён в зоне RU продолжалась не менее 3 часов 40 минут.

Официальные ответы от профильных организаций и Минцифры (это техническая проблема, затронувшая зону *.RU, связанная с глобальной инфраструктурой DNSSEC):

20:21 мск https://t.me/mintsifry/2114

22:20 мск https://t.me/mintsifry/2115

Координационный центр доменов .RU/.РФ:

https://cctld.ru/media/news/kc/35564/

https://cctld.ru/media/news/kc/35565/

В процессе инцидента специалисты Центра мониторинга и управления сетью связи общего пользования (ЦМУССОП) советовали отключить DNSSEC, хотя это небезопасно и может привести к проблемам с появлением мошеннических сайтов и увеличением инцидентов, связанных с фишингом.

Источник: habr.com